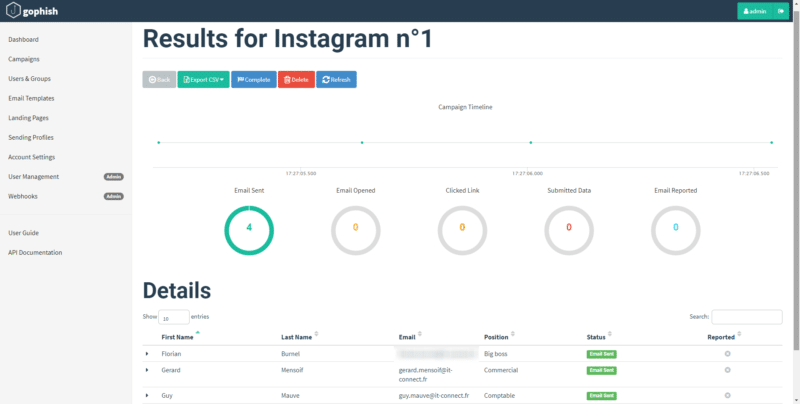

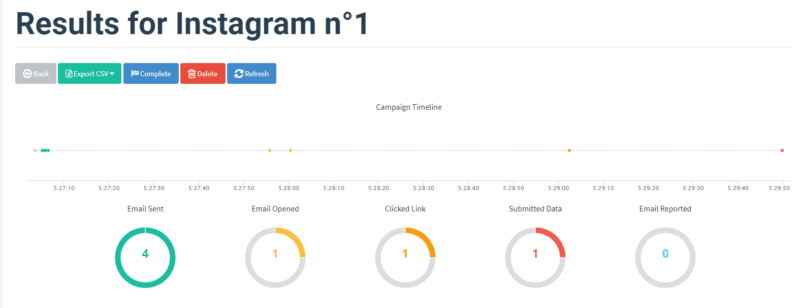

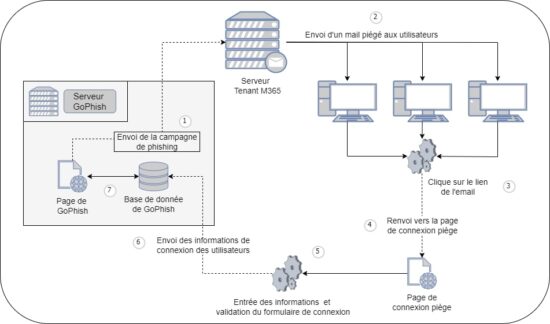

Ah, Gophish. Un nom qui sonne un peu comme une aventure de pêche loufoque, mais qui, en réalité, est un outil très sérieux pour… tester la vigilance de vos collaborateurs ! L’idée est simple: on envoie de faux emails (des "phishing", donc), et on voit qui mord à l’hameçon. Rigolo, non? Sauf quand ça ne marche pas en dehors du bureau. Là, c'est moins drôle.

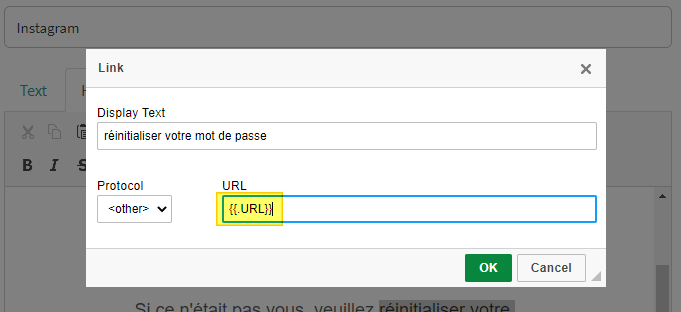

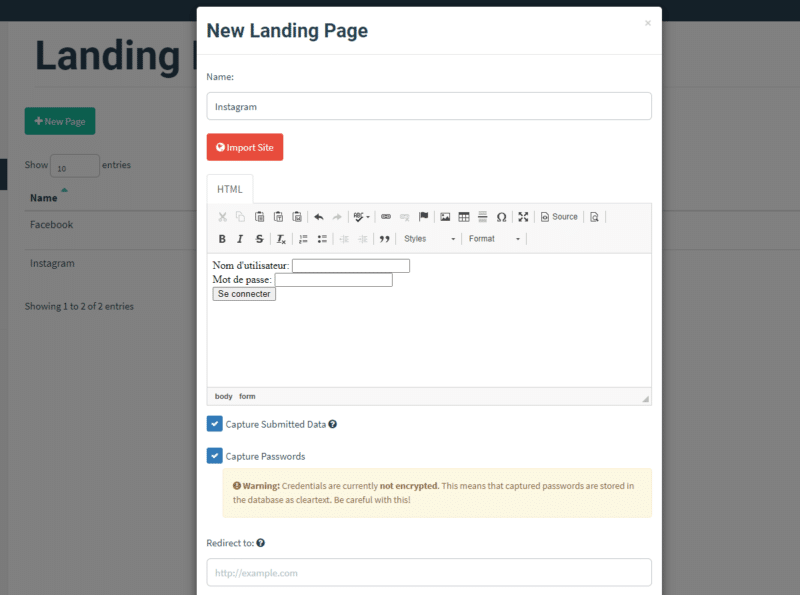

Imaginez la scène : vous avez préparé une campagne Gophish aux petits oignons. Des emails magnifiquement imités, des pages d'atterrissage plus vraies que nature… Vous êtes prêt à piéger, euh, pardon, à sensibiliser vos équipes. Mais voilà, le grand jour arrive, et… rien. Personne ne clique. Personne ne se fait avoir. La désolation. En plus, vous remarquez que tout fonctionne parfaitement sur votre réseau local. Le drame!

L'énigme du Gophish Intérieur vs. Gophish Extérieur

Pourquoi ce mystère ? Pourquoi Gophish est-il si timide quand il s'agit de s'aventurer hors des murs douillets de votre réseau ? La réponse, mes amis, réside souvent dans une série de petites vérifications à faire. Imaginez que vous êtes un détective privé, traquant les indices pour résoudre le mystère du "Gophish qui ne sort pas".

Étape 1: L'Adresse IP, Cette Star Méconnue

Tout d'abord, l'adresse IP. C'est un peu comme l'adresse de votre maison dans le vaste monde d'Internet. Lorsque vous utilisez Gophish sur votre réseau local, il utilise une adresse IP locale (du genre 192.168.1.x). Mais pour que vos emails arrivent à destination en dehors de votre bureau, Gophish doit utiliser votre adresse IP publique. C'est celle que le monde entier voit.

Comment trouver cette adresse IP publique ? Facile ! Tapez "Quelle est mon adresse IP" dans Google, et le moteur de recherche vous la dévoilera. Ensuite, assurez-vous que Gophish est configuré pour l'utiliser. Dans les paramètres de Gophish, il y a souvent un champ "Listening Address" ou quelque chose de similaire. C'est là que vous devez indiquer à Gophish d'écouter les requêtes venant du monde extérieur. Si vous mettez une adresse IP locale, il ne répondra qu'à ceux qui sont sur le même réseau. C'est comme si vous donniez une adresse secrète à vos amis, mais que le facteur ne la connaissait pas!

Étape 2: Les Pare-Feu, Ces Gardiens Vigilants (Parfois Trop)

Ensuite, il y a les pare-feu. Ces braves petits soldats de la sécurité informatique sont là pour protéger votre réseau des intrusions. Mais parfois, ils sont un peu trop zélés et bloquent des connexions légitimes. C'est comme avoir un videur de boîte de nuit qui refuse l'entrée à vos amis parce qu'il n'aime pas leur coiffure.

Il faut donc dire à votre pare-feu de laisser passer le trafic vers le port utilisé par Gophish (par défaut, c'est souvent le port 80 pour HTTP et le port 443 pour HTTPS). La manière de faire cela dépend de votre pare-feu, mais il faut généralement créer une "règle" ou une "exception" pour autoriser le trafic sur ces ports. Pensez-y comme donner un mot de passe secret au videur pour qu'il laisse passer vos amis.

Étape 3: DNS, Le GPS d'Internet

Le DNS, ou Domain Name System, c’est un peu le GPS d’internet. Il transforme les noms de domaine (comme "google.com") en adresses IP (comme 172.217.160.142). Pour que vos emails Gophish soient pris au sérieux, il faut que votre nom de domaine soit correctement configuré.

Assurez-vous d'avoir des enregistrements DNS corrects, notamment un enregistrement SPF (Sender Policy Framework) et un enregistrement DKIM (DomainKeys Identified Mail). Ces enregistrements permettent de prouver aux serveurs de messagerie que vous êtes bien autorisé à envoyer des emails au nom de votre domaine. Sans eux, vos emails risquent d'être considérés comme du spam et de finir directement dans la corbeille. C'est comme essayer de traverser la frontière sans passeport. Pas très pratique !

Étape 4: Le TLS, Pour des Emails Chiffrés et Sécurisés

Enfin, parlons du TLS (Transport Layer Security), l'ancêtre du SSL. C'est un protocole de chiffrement qui permet de sécuriser les communications entre votre serveur Gophish et les clients de messagerie. En d'autres termes, il permet de rendre vos emails illisibles pour les personnes mal intentionnées. C'est comme envoyer une lettre dans une enveloppe scellée.

Gophish peut être configuré pour utiliser le TLS. Il faut généralement installer un certificat TLS (vous pouvez en obtenir un gratuitement auprès de Let's Encrypt) et configurer Gophish pour l'utiliser. Cela permettra non seulement de sécuriser vos emails, mais aussi d'améliorer leur réputation auprès des serveurs de messagerie. Un email chiffré est un email qui inspire confiance.

En suivant ces quelques étapes, vous devriez être en mesure de faire sortir votre campagne Gophish du cocon douillet de votre réseau local et de la lancer à la conquête du monde (enfin, de la boîte de réception de vos collaborateurs). N'oubliez pas, l'objectif n'est pas de piéger vos équipes, mais de les sensibiliser aux dangers du phishing. C'est un peu comme un jeu de piste géant, où tout le monde gagne à la fin (en vigilance, du moins!).

Et si malgré tous vos efforts, Gophish refuse toujours de coopérer, n'hésitez pas à consulter la documentation officielle, à poser des questions sur les forums d'entraide, ou à faire appel à un expert. Après tout, même les meilleurs détectives ont parfois besoin d'un coup de pouce!